Investigadors de Cleafy han alertat sobre aquest nou malware, el qual ha rebut el nom pel fet que és capaç de reiniciar-se si ho descobreixen.

La peculiaritat d'aquest troià és justament lo específic que és. Fins ara hem vist programes malware i troians que intentaven atacar clients de diferents bancs. Però amb Revive s'han centrat només amb els de BBVA i a més a clients únicament espanyols.

Ho fa a través de dues rutes malicioses de descàrrega:

❌bbva.appsecureguide[.]com

❌bbva.european2fa[.]com

Recursos afectats

Qualsevol usuari amb dispositiu mòbil Android que hagi baixat la falsa aplicació 2FA del banc BBVA.

Descripció

Els investigadors de Cleafy han detectat un troià de la família de programari maliciós persistent desenvolupat per a un objectiu específic, l'entitat financera BBVA.

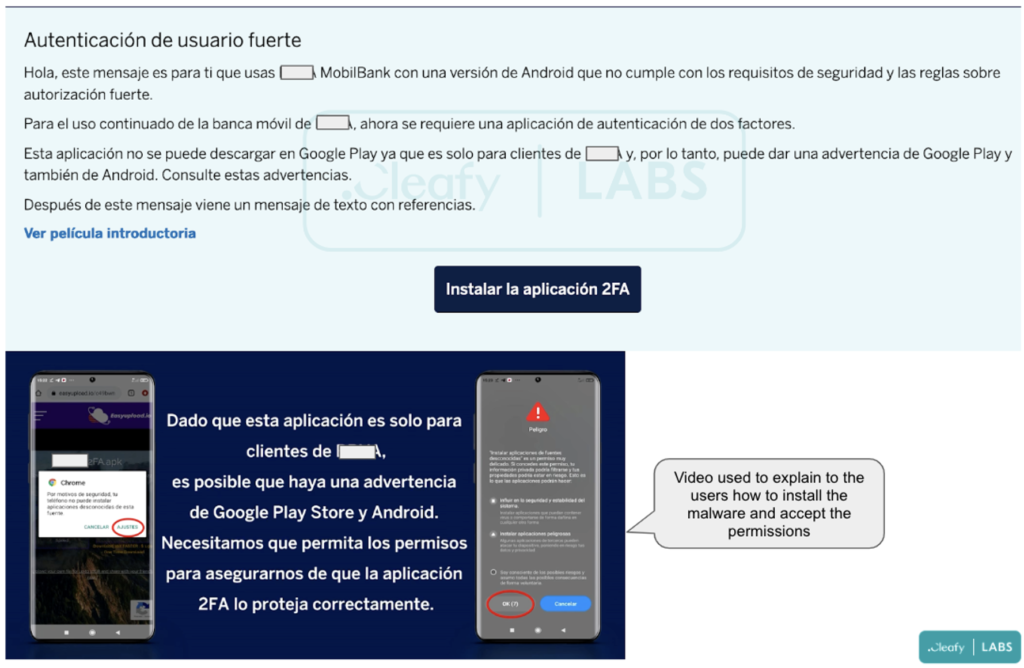

Usant la enginyeria social, el troià arriba als nostres dispositius a través d'un SMS. Al descarregar-lo pren el control del dispositiu de l'usuari. La paradoxa del SMS rebut, indicant que cal instal·lar l'APP de 2FA per complir els requisits de seguretat, demostra fins on pot arribar l'enginy dels ciberdelinqüents.

Comentar que l'assumpte «Autentificació d'usuari fort» hauria d'aixecar sospita.

Aquesta campanya de malware està en el seu desenvolupament inicial pel que la taxa de detecció dels antivirus és encara molt baixa.

Recomanacions

Recomanem encaridament que, si es rep un SMS o qualsevol notificació amb aquestes característiques (imatge superior), ometre'l o eliminar-lo, mai seguir l'enllaç ni descarregar cap aplicació.

A continuació, detallem les millors pràctiques:

Com prevenir infectar-se de Malware a mòbils?

- Descarregar i instal·lar APP només de botigues d'aplicacions oficials com Google Play Store o iOS App Store.

- Utilitzar un antivirus de renom a tots els dispositius connectats, com PC, portàtils i dispositius mòbils.

- Utilitzar contrasenyes segures i aplicar la autenticació multifactor sempre que sigui possible (2FA).

- Habilitar les funcions de seguretat biomètrica, com ara la petjada dactilar o el reconeixement facial, per desbloquejar el dispositiu mòbil quan sigui possible.

- Tenir molta cura en obrir qualsevol enllaç rebut a través de SMS o correus electrònics enviats al telèfon o directament evitar-los.

- Assegureu-vos que Google Play Protect estigui habilitat als dispositius Android.

- Aneu amb compte en habilitar qualsevol permís, sobretot en APPs.

- Mantenir actualitzats els dispositius, sistemes operatius i aplicacions.

Com identificar si estic infectat?

- Verificar regularment l'ús de dades mòbils/Wi-Fi de les aplicacions instal·lades als dispositius mòbils.

- Estar atent a les alertes proporcionades pels antivirus i el sistema operatiu Android i prengui les mesures necessàries en conseqüència.

Què fer quan estàs infectat?

- Deshabilitar Wi-Fi/dades mòbils i retirar la targeta SIM, ja que, en alguns casos, el programari maliciós pot tornar a habilitar les dades mòbils.

- Realitzar un restabliment de fàbrica.

- Suprimiu l'aplicació si no podeu restablir els valors de fàbrica.

- Realitzar una còpia de seguretat dels fitxers multimèdia personals (excloses les aplicacions mòbils) i reiniciar el dispositiu.

Què cal fer en cas de qualsevol transacció fraudulenta?

- En cas d'una transacció fraudulenta, cal informar immediatament al banc corresponent.